网络监听技术作为计算机软硬件与网络技术开发交叉领域的重要分支,其发展与演进深刻影响着网络安全、数据通信及系统管理等多个层面。它不仅是一种技术手段,更是一把双刃剑,在合法监控与恶意入侵之间界限微妙,因此,理解其原理、实现方式及相关技术开发至关重要。

一、网络监听技术的基本原理与硬件基础

网络监听,通常指在计算机网络中截获、记录和分析流经特定节点的数据包的过程。其核心依赖于网络接口的工作模式。正常情况下,网卡仅处理目标地址为本机的数据包(混杂模式除外),但监听技术通过将网卡设置为混杂模式,使其能接收所有流经网络介质的数据包,无论其目标地址为何。

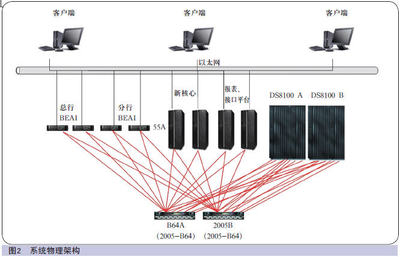

硬件层面是实现监听的基础。除了通用计算机与标准网卡,专用设备如网络分路器(Tap)可物理接入链路,无损复制数据流量;高性能网卡与专用处理器(如FPGA、ASIC)则能提升捕获效率,应对千兆乃至万兆网络的高速数据流。随着物联网与移动网络发展,嵌入式设备与无线网卡也成为监听的新阵地,硬件的小型化、低功耗化趋势明显。

二、软件实现与网络协议分析

软件是网络监听技术的“大脑”。从早期的命令行工具(如Unix下的tcpdump)到现代图形化集成平台(如Wireshark),监听软件已高度专业化。其工作流程通常包括:数据包捕获(依赖libpcap/WinPcap等库)、协议解析(基于TCP/IP等协议栈)、过滤(BPF语法)与内容重组(如还原HTTP会话)。

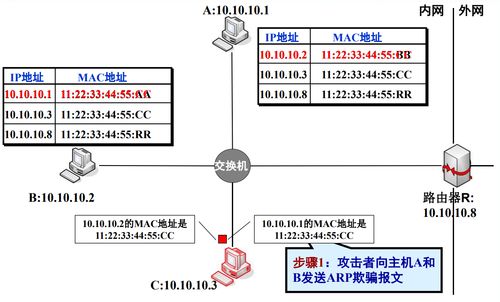

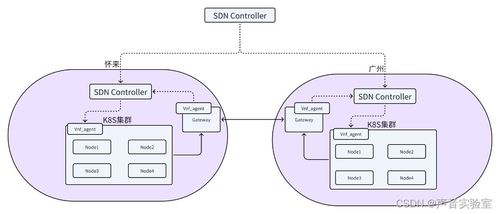

网络协议开发的进步直接推动了监听能力的深化。例如,对加密协议(如TLS 1.3)的广泛采用,使得传统明文监听失效,转而催生了中间人攻击(MITM)技术及解密分析工具的开发。软件定义网络(SDN)等新型架构为监听提供了可编程接口,允许动态部署监控策略。

三、网络技术开发中的监听应用

在合法领域,网络监听技术是开发和运维的关键工具:

- 安全防护:入侵检测系统(IDS)实时分析流量,识别恶意行为;安全运营中心(SOC)依靠监听数据实现威胁狩猎。

- 网络调试:开发人员通过抓包定位协议错误、性能瓶颈,优化应用交互。

- 性能管理:网络性能监控工具(如NetFlow分析器)统计流量模式,辅助容量规划。

- 合规审计:企业为满足监管要求,可能依法部署监听以记录通信内容。

四、技术挑战与伦理法律边界

网络监听技术的发展始终伴随挑战:

- 加密与隐私保护:端到端加密的普及使得内容监听愈发困难,推动技术转向元数据分析或边缘计算侧信道分析。

- 大数据处理:海量流量数据对存储、实时处理算法提出更高要求,促进与AI/ML技术的融合。

- 法律与伦理:未经授权的监听涉及隐私侵犯与法律责任(如各国数据保护法规)。技术开发必须在合法框架内进行,区分安全研究、授权测试与恶意活动。

五、未来趋势

网络监听技术将更紧密地融入整体网络架构:

- 云化与虚拟化:云环境中的虚拟网络及容器网络需要新的监听方案,如基于eBPF的内核级追踪。

- AI驱动:利用机器学习自动识别异常流量,减少人工分析负担。

- 主动防御集成:监听系统将与防火墙、蜜罐等联动,实现从检测到响应的自动化。

###

网络监听技术是计算机软硬件与网络技术协同发展的产物,其演进既反映了技术进步,也揭示了安全与隐私之间的永恒博弈。作为开发者与研究者,在推动技术创新的必须坚守伦理底线与法律红线,确保技术服务于网络健康与公共利益。